iptables u32 là một module mở rộng trong công cụ tường lửa iptables trên hệ điều hành Linux, cho phép kiểm tra và lọc gói tin ở mức độ cực kỳ chi tiết. Trong bài viết này, mình sẽ hướng dẫn bạn cách chống DDoS SYN Flood nâng cao với iptables u32 chi tiết và hiệu quả.

Những điểm chính

- Định nghĩa Module iptables

u32: Nắm vững khái niệm, cú pháp và sức mạnh của moduleu32trong việc kiểm tra gói tin ở mức độ sâu. - Cú pháp cơ bản: Nắm vững cấu trúc Start&Mask để trích xuất và so sánh thông tin gói tin một cách chính xác theo nhu cầu bảo mật.

- Toán tử nâng cao: Làm chủ các toán tử dịch bit và nhảy vùng dữ liệu (offset) để điều hướng linh hoạt trong các cấu trúc gói tin phức tạp.

- Trường hợp ứng dụng: Biết rõ các thời điểm cần dùng u32 để thực hiện kiểm tra gói tin sâu (DPI) và lọc các giao thức không tiêu chuẩn.

- Định nghĩa SYN Flood: Hiểu rõ bản chất, cơ chế hoạt động của tấn công SYN Flood để nhận biết chính xác mối đe dọa.

- Phân tích tấn công SYN Flood tinh vi: Nhận diện được dấu vân tay của các cuộc tấn công phức tạp mà phương pháp phòng thủ thông thường không thể xử lý.

- Quy trình xây dựng quy tắc: Thành thạo 3 bước thiết lập logic giúp bạn tự xây dựng các quy tắc lọc gói tin linh hoạt cho từng kịch bản cụ thể.

- Các quy tắc mẫu: Áp dụng ngay các bộ quy tắc thực tế để kiểm tra IP ID, TCP Flags và độ dài header nhằm tăng cường lớp bảo mật cho máy chủ.

- Cách chống DDoS SYN Flood nâng cao: Nắm được quy trình chi tiết từ phân tích, xây dựng quy tắc lọc đến triển khai thực tế để chặn đứng tấn công hiệu quả.

- Giải đáp thắc mắc (FAQ): Có được câu trả lời cho những lo ngại phổ biến khi triển khai

u32, giúp bạn tự tin áp dụng giải pháp vào thực tế.

Module iptables u32 là gì?

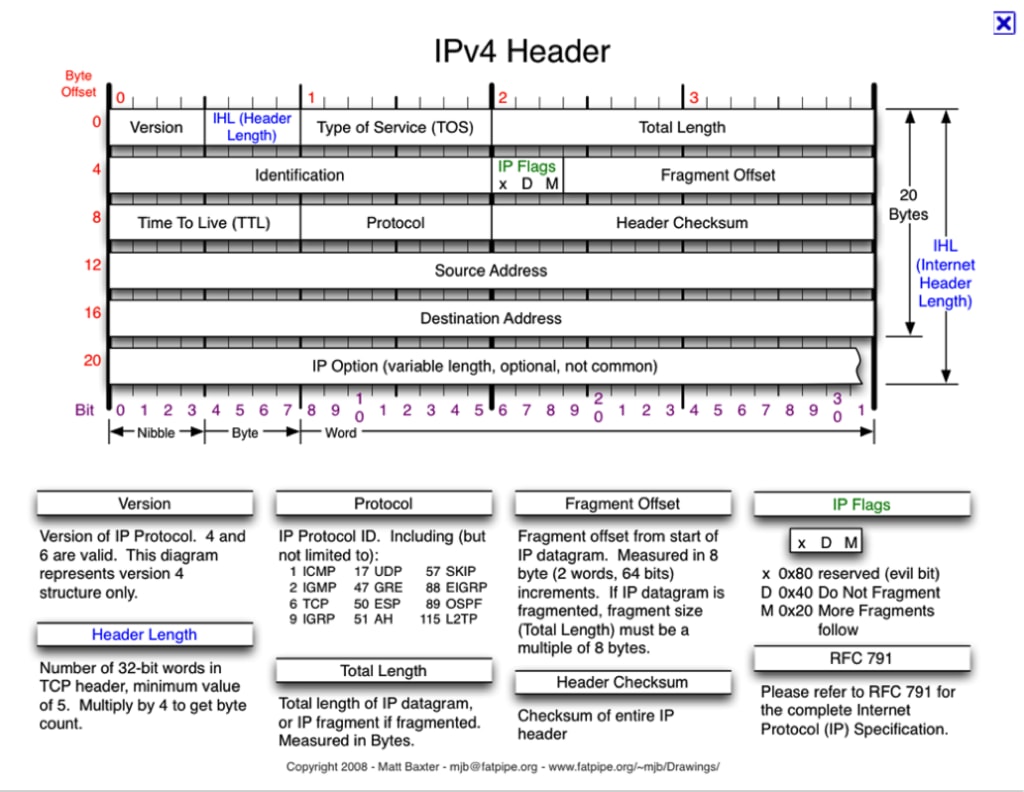

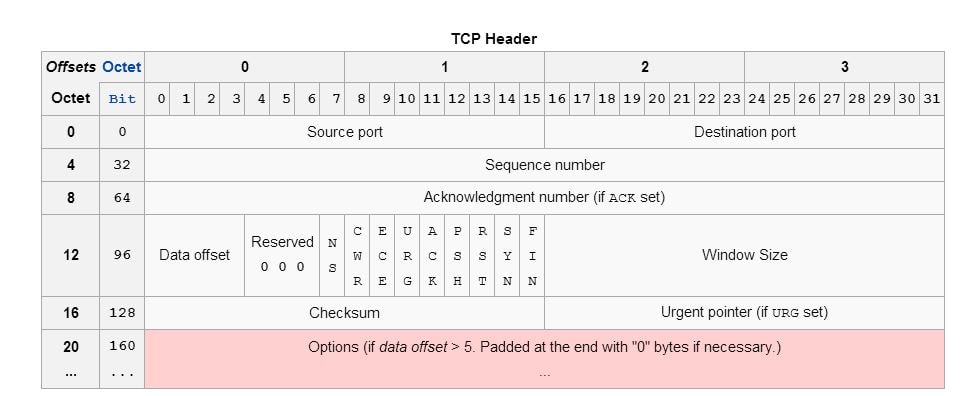

Module u32 trong iptables là một công cụ kiểm tra gói tin nâng cao, cho phép bạn truy cập và kiểm tra bất kỳ byte hoặc bit nào tại một vị trí bất kỳ bên trong toàn bộ gói tin trong khi các module iptables thông thường (như -p tcp, –dport) chỉ kiểm tra các thông tin đã được định nghĩa sẵn trong tiêu đề (header) của gói tin.

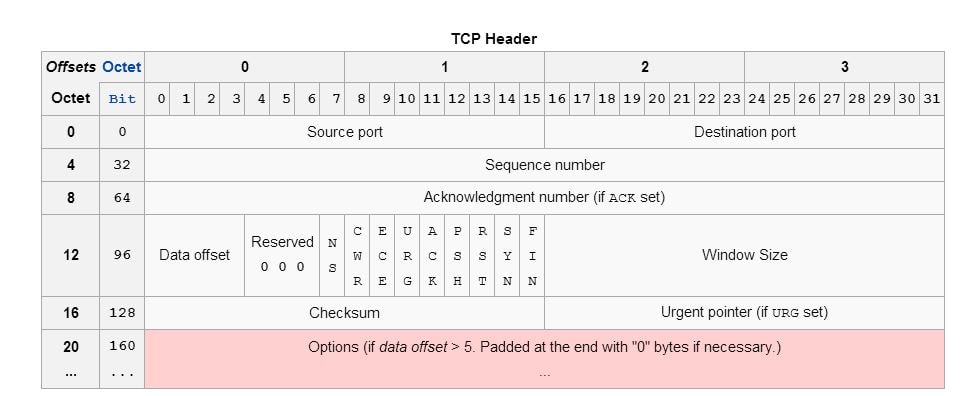

Sở dĩ có tên là u32 (Unsigned 32-bit integer) là vì cơ chế hoạt động cốt lõi của module này là đọc một khối dữ liệu gồm 4 byte (tương đương 32 bit) mỗi lần để thực hiện các phép toán và so sánh.

Cú pháp cơ bản của iptables u32

Cú pháp tổng quát và phổ biến nhất của u32 là:

--u32 "Start&Mask=Value"Cụ thể:

Start: Là vị trí bắt đầu (offset) tính bằng byte, bắt đầu từ 0, nơiu32sẽ đọc một khối 4 byte dữ liệu. Ví dụ,Start=0sẽ đọc 4 byte đầu tiên của gói tin (trong IP header).&Mask: Sau khi đọc 4 byte dữ liệu,u32sẽ thực hiện phép toánANDlogic giữa dữ liệu đó và mặt nạ này. Mục đích của mặt nạ là để che đi những phần không cần thiết và chỉ giữ lại những bit hoặc byte mà chúng ta thực sự quan tâm.=Value: Sau khi áp dụng mặt nạ, kết quả thu được sẽ được so sánh vớiValue. Nếu kết quả khớp vớiValue, điều kiện được coi là đúng (match). Thay vì một giá trị duy nhất, bạn cũng có thể so sánh với một khoảng giá trị bằng cú phápStart&Mask=RangeStart:RangeEnd.

![]() Lưu ý

Lưu ý

Nếu vị trí Start nằm quá gần cuối gói tin, khiến cho việc đọc 4 byte tiếp theo vượt ra khỏi phạm vi của gói tin, điều kiện sẽ tự động được coi là sai (false). Đây chính là cơ chế giúp u32 có thể phát hiện sự tồn tại của payload.

Các toán tử nâng cao của iptables u32

| Toán tử | Tên gọi | Mô tả chức năng |

|---|---|---|

>> | Dịch bit sang phải (Shift Right) | Dịch chuyển các bit trong khối 4 byte đã đọc sang phải. Toán tử này rất hữu ích để căn chỉnh các trường dữ liệu không nằm ngay ngắn ở đầu hoặc cuối của một byte. |

@ | Toán tử nhảy (Jump/Offset) | Kết quả của biểu thức đứng trước dấu @ sẽ được dùng làm vị trí bắt đầu mới (offset) cho biểu thức đứng sau dấu @, cho phép u32 nhảy đến các vị trí động, ví dụ như bỏ qua IP header có độ dài thay đổi để đến được TCP header. |

&& | AND logic | Dùng để kết hợp nhiều bài kiểm tra (test) riêng lẻ thành một điều kiện phức tạp duy nhất. Quy tắc sẽ chỉ khớp khi tất cả các bài kiểm tra đều đúng. |

Khi nào nên sử dụng u32?

Bạn cần đến u32 khi các module iptables thông thường không đủ khả năng đáp ứng, chẳng hạn như:

- Phát hiện các dấu hiệu tấn công tinh vi nằm sâu trong cấu trúc gói tin (ví dụ: payload trong gói SYN).

- Thực hiện kiểm tra gói tin sâu (DPI) ở mức độ cơ bản.

- Lọc các gói tin dựa trên các trường tùy chọn (options) trong IP/TCP header.

- Xây dựng các quy tắc cho các giao thức không tiêu chuẩn mà

iptableskhông hỗ trợ sẵn.

Tóm lại, u32 là một công cụ cực kỳ mạnh mẽ và linh hoạt, cung cấp cho quản trị viên khả năng kiểm soát tường lửa ở mức độ chi tiết nhất, nhưng cũng đòi hỏi người dùng phải có kiến thức sâu về cấu trúc gói tin và các giao thức mạng.

SYN Flood là gì?

SYN Flood là một hình thức tấn công từ chối dịch vụ (DoS/DDoS) ở tầng Transport của mô hình OSI, tập trung vào giao thức TCP. Đối tượng tấn công sẽ gửi liên tục các gói tin TCP với cờ SYN được bật tới máy chủ mục tiêu nhưng không hoàn tất quá trình bắt tay 3 bước (three-way handshake), khiến tài nguyên của máy chủ bị chiếm dụng và quá tải, từ đó không thể phục vụ các kết nối hợp lệ.

Phân tích một dạng tấn công SYN Flood tinh vi

Hệ thống gần đây đã ghi nhận một biến thể tấn công SYN Flood với các đặc điểm phức tạp, được thiết kế để vượt qua các cơ chế phòng thủ thông thường:

- IP nguồn giả mạo (Spoofed Source IP): Kẻ tấn công liên tục thay đổi địa chỉ IP nguồn, khiến các phương pháp chặn dựa trên IP hoặc giới hạn tốc độ (rate-limiting) trên mỗi IP trở nên vô hiệu.

- Payload ngẫu nhiên: Các gói tin SYN, về mặt lý thuyết phải trống, lại chứa một lượng dữ liệu rác (payload) có kích thước thay đổi.

- Tổng chiều dài không cố định: Sự thay đổi này làm cho việc viết quy tắc

iptablesđơn giản dựa trên kích thước gói tin trở nên bất khả thi.

Qua phân tích, “dấu vân tay” (signature) duy nhất và đáng tin cậy của cuộc tấn công này là sự hiện diện bất thường của payload bên trong một gói tin SYN. Vấn đề đặt ra là làm thế nào để xây dựng một quy tắc iptables có khả năng phát hiện đặc điểm này?

Vì các module tiêu chuẩn của iptables không cung cấp đủ khả năng để kiểm tra sâu vào nội dung gói tin nên chúng ta cần một công cụ mạnh mẽ hơn, có khả năng kiểm tra từng bit và byte. Lúc này, module u32 chính là công cụ hữu ích nhất để hỗ trợ bạn xử lý vấn đề này.

Hướng dẫn cách xây dựng một quy tắc

Việc triển khai module u32 trong iptables yêu cầu một cách tiếp cận logic dựa trên cấu trúc từng byte của gói tin mạng. Quy trình xây dựng quy tắc u32 có thể chia làm ba bước cơ bản như sau:

Bước 1: Xác định vị trí bắt đầu (Start)

u32 luôn trích xuất một khối dữ liệu 4 byte liên tiếp (32 bit). Để kiểm tra một byte cụ thể trong gói tin, bạn cần xác định vị trí Start sao cho byte đó là byte cuối cùng của khối 4 byte.

Công thức: Start = Vị_trí_byte_cần_kiểm_tra - 3

Ví dụ: Nếu muốn kiểm tra byte thứ 13, Start sẽ là 13 – 3 = 10. Như vậy, u32 sẽ lấy các byte 10, 11, 12, và 13 để kiểm tra.

Trường hợp đặc biệt: Nếu cần kiểm tra các byte 0, 1 hoặc 2, hãy đặt Start = 0. Lúc này, dùng phép dịch bit để truy xuất đúng byte cần thiết trong khối này.

Bước 2: Tạo mask để lọc

Sau khi trích xuất khối 4 byte, thông thường bạn chỉ cần quan tâm tới một hoặc vài byte cụ thể trong đó. Bạn sử dụng phép toán AND với “mặt nạ bit” để chỉ giữ lại các bit, byte mong muốn:

- Bit cần giữ: AND với 1.

- Bit cần loại bỏ: AND với 0.

Ví dụ: Để kiểm tra 2 byte cuối của khối 4 byte, bạn dùng mặt nạ:

- Dạng nhị phân: 00000000 00000000 11111111 11111111

- Dạng thập lục phân: 0x0000FFFF (thường viết rút gọn là 0xFFFF)

Bước 3: Sử dụng các toán tử đặc biệt

u32 hỗ trợ một số toán tử mạnh mẽ, hỗ trợ kiểm tra linh hoạt:

- (dịch phải): Trượt các bit sang phải, thường dùng khi chỉ quan tâm tới một vài bit ở đầu hoặc cuối của byte.

- @ (nhảy): Cho phép nhảy qua một số byte nhất định dựa trên phép tính hoặc giá trị trường trong gói tin (ví dụ: nhảy qua độ dài IP header để kiểm tra header TCP).

Hướng dẫn xây dựng các quy tắc mẫu với u32

Ví dụ 1: Kiểm tra trường IP ID (2 byte giữa IP Header)

- Mục tiêu: Xác định giá trị trường IP ID (nằm ở byte 4 và 5 trong IP Header) có thuộc khoảng từ 2 đến 256 hay không.

- Vị trí Start tính như sau: Byte cuối cùng là 5 → Start = 5 – 3 = 2.

Tức u32 sẽ đọc 4 byte bắt đầu từ vị trí thứ 2 (byte 2, 3, 4, 5). Tuy nhiên, chỉ quan tâm tới byte 4 và 5, các byte còn lại cần được loại bỏ (zero out). - Áp dụng mask:

- 0000 0000 | 0000 0000 | 1111 1111 | 1111 1111

- Tương ứng dạng hex: 0x0000FFFF

- Viết gọn lại: 0xFFFF

- Mask: Chúng ta chỉ cần byte 4 và 5 trong khối 4 byte (2,3,4,5). Vậy Mask là 0xFFFF.

- Giá trị so sánh: Giá trị IP ID hợp lệ nằm trong khoảng từ 2 đến 256 (hex: 0x2 đến 0x100).

- Quy tắc u32 mẫu:

iptables -m u32 --u32 "2&0xFFFF=0x2:0x100"Ví dụ 2: Kiểm tra độ dài IP Header (4 bit đầu IP Header)

- Mục tiêu: Xác định chiều dài của IP Header có đúng bằng 20 bytes hay không.

- Vị trí Start: Do vị trí byte cần lấy là byte 0, nếu trừ 3 sẽ ra số âm nên Start = 0. u32 sẽ lấy 4 byte từ vị trí bắt đầu bao gồm byte 0 + byte 1 + byte 2 + byte 3.

- Kết quả trả về 1 là dãy gồm 32 bit, trong đó có chứa 4 bit ta cần quan tâm nằm ở byte số 0.

- Giả sử dãy bit được trả về có giá trị như sau: 0100 0101 | 0000 1101 | 0010 1111 | 0010 1101

- Để tính toán, bạn đưa 4 bit mình quan tâm về vị trí sát góc bên phải (right most) bằng phép toán dịch bit. Bạn cần dịch qua bên phải 3 byte (24 bit): 0>>24

- Kết quả: 0000 0000 | 0000 0000 | 0000 0000 | 0100 0101

- Tuy nhiên, theo RFC của TCP/IP, muốn tính chiều dài của IP Header, ta cần lấy giá trị này nhân với 4, tương đương với việc dịch giá trị hiện tại qua trái 2 bit. Vậy nên thay vì dịch 24 bit qua phải rồi sau đó dịch lại 2 bit qua trái, ta chỉ cần dịch giá trị ban đầu 22 bit qua phải.

- Kết quả: 0000 0000 | 0000 0000 | 0000 0010 | 0001 0100

- Bước tiếp theo, “zero out” các byte ta không quan tâm, sử dụng Mask

- 0000 0000 | 0000 0000 | 0000 0000 | 0011 1100

- Tương đương: 0x0000003C

- Rút gọn: 0x3C

- Kết quả cuối cùng nhận được dãy bit có giá trị:

- 0000 0000 | 0000 0000 | 0000 0010 | 0001 0100

- Quy đổi ra thập phân = 20

- Giá trị so sánh: Giá trị cuối cùng là 20.

- Quy tắc u32 mẫu:

iptables -m u32 --u32 "0>>22&0x3C=20"

Ví dụ 3: Kiểm tra gói TCP có bật cờ SYN (1 bit ở TCP Header)

- Mục tiêu: Kiểm tra một gói tin có phải là gói TCP SYN hay không.

- Vị trí kiểm tra: Cờ SYN nằm ở bit thứ hai từ phải sang của byte thứ 13 trong TCP Header.

- Cách xác định vị trí:

- Đầu tiên bạn nhảy qua khỏi chiều dài của IP Header và đến byte đầu tiên của TCP Header.

- Tiếp theo bạn chọn byte thứ 10 (13-3=10) từ vị trí vừa nhảy tới. Bạn thực hiện việc này bằng cách sử dụng toán tử “@“: 0>>22&0x3C@10

- Trong byte 13, cờ SYN nằm ở bit thứ 2 từ phải sang, do đó bạn dịch sang phải 1 bit để đưa bit của cờ SYN vào đúng bị trí right most:

- 0>>22&0x3C@10>>1

- Zero out tất cả những giá trị bạn không qua tâm, chính là 31 bit nằm phía trước. Bạn sử dụng Mask:

- 0000 0000 | 0000 0000 | 0000 0000 | 0000 0001

- Tương đương: 0x00000001

- Rút gọn: 0x01

- Bạn kiểm tra xem giá trị có bằng 1 hay không (cờ SYN đang được bật)

- 0>>22&0x3C@10>>1&0x1=0x1

- Quy tắc u32 mẫu:

iptables -m u32 --u32 "0>>22&0x3C@10>>1&0x1=1"Cách chống DDoS SYN Flood nâng cao với iptables u32

Bước 1: Giả lập tấn công và phân tích gói tin

Để kiểm tra các quy tắc của mình, chúng ta cần tái tạo lại cuộc tấn công trong một môi trường có kiểm soát.

- Máy tấn công (Attacker):

192.168.56.1 - Máy chủ (Victim):

192.168.56.20

1. Giả lập tấn công

Trên máy attacker, bạn sử dụng hping3 để tạo luồng tấn công mô phỏng:

# --flood: Gửi nhanh nhất có thể

# --rand-source: Giả mạo IP nguồn ngẫu nhiên

# -S: Gửi gói tin SYN

# -p 80: Nhắm vào cổng 80

# --data 4: Gửi kèm 4 byte payload

# 192.168.56.20: Địa chỉ IP của mục tiêu

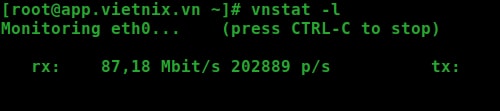

sudo hping3 --flood --rand-source -S -p 80 --data 4 192.168.56.20Trên server, bạn dùng vnstat để xác nhận server đang bị tấn công:

vnstat -l -i eth0

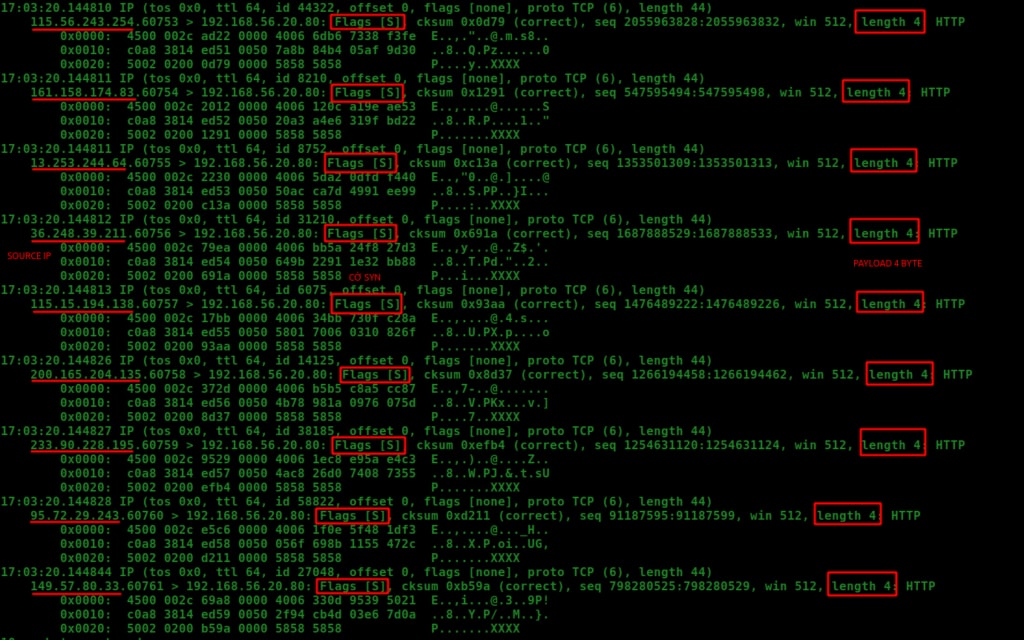

Bạn kiểm tra các gói tin xem có giống với đặc điểm của cuộc tấn công hay chưa:

$ tcpdump -i eth0 -nnn -vvv -X -c 10 -P in port 80

2. Phân tích gói tin

Tiếp theo, bạn bắt 1000 gói tin để phân tích source IP xem đây là kiểu tấn công SYN FLood bằng Botnet hay bằng tool Fake Random IP:

$ tcpdump -i eth0 -nnn -c 1000 -P in port 80 | awk '{print $3}' | cut -d"." -f-4 | sort | uniq -c | sort -rn | moreKết quả phân tích:

- Địa chỉ Source có prefix trải đều một cách tuần tự (93.x.x.x, 94.x.x.x, 95.x.x.x, 96.x.x.x, 97.x.x.x, 98.x.x.x, 99.x.x.x …).

- Mỗi IP gửi gói tin đến server với tần số thấp.

- Cấu trúc gói tin gần như là giống nhau.

Từ các dữ kiện trên, có thể xác định đây là kiểu tấn công Random Source IP với các gói tin được tạo ra từ cùng một nguồn.

Với đặc điểm trên:

- Số lượng Source IP là vô hạn, vì tool có thể tạo gói tin SYN với source IP bất kỳ nên việc chặn IP sẽ không giải quyết được vấn đề.

- Tần số từ mỗi IP sẽ thấp nên việc đặt rate limiting cũng sẽ không có tác dụng

- Dấu hiệu bất thường là các gói tin SYN có mang theo Payload, bạn sẽ dựa vào đây và viết rule DROP bỏ các gói tin có đặc điểm này

Bước 2: Xây dựng quy tắc lọc

Mục tiêu là xây dựng một quy tắc iptables có thể xác định chính xác một gói tin tấn công khi nó thỏa mãn đồng thời cả ba điều kiện sau:

- Là gói tin TCP.

- Là gói tin SYN (cờ SYN được bật).

- Có chứa payload.

Bạn hãy xây dựng biểu thức u32 cho từng điều kiện một.

Điều kiện 1: Xác định giao thức TCP

- Cơ sở logic: Trường

Protocoltrong tiêu đề IP (IP header), nằm ở byte thứ 9, phải có giá trị là6(mã của giao thức TCP).

- Biểu thức

u32:

"6&0xFF=6"- Trong đó:

6: Start =9 - 3 = 6. Lấy các byte 6, 7, 8, 9.&0xFF: Dùng mặt nạ để chỉ giữ lại byte cuối cùng (byte 9).=6: So sánh xem giá trị đó có bằng6(mã của TCP) hay không.

Điều kiện 2: Kiểm tra cờ SYN

- Cơ sở logic: Bit SYN trong trường

Flagscủa tiêu đề TCP (TCP header) phải được bật. Trường này nằm ở byte thứ 13 của TCP header.

- Biểu thức

u32:

"0>>22&0x3C@10&0x02=2"Trong đó:

0>>22&0x3C@: Đây là một kỹ thuật tiêu chuẩn trong u32 để tự động tính toán chiều dài của IP header và di chuyển con trỏ đến đầu của TCP header.10: Từ đầu TCP Header, chúng ta cần kiểm tra byte thứ 13. Start =13 - 3 = 10.&0x02: Cờ SYN là bit thứ hai từ phải sang. Mặt nạ0x02(binary00000010) sẽ chỉ giữ lại duy nhất bit này.=2: Nếu bit SYN được bật, giá trị sau khi áp dụng mặt nạ sẽ là2.

Điều kiện 3: Phát hiện sự tồn tại của payload

- Cơ sở logic: Tổng chiều dài gói tin phải lớn hơn tổng chiều dài của IP header và TCP header cộng lại.

- Biểu thức

u32:

"0>>22&0x3C@12>>26&0x3C@0>>24=0:255"- Trong đó:

0>>22&0x3C@: Tính toán chiều dài của IP Header, nhảy đến đầu TCP Header.12>>26&0x3C@: Tương tự, đây là công thức để tính độ dài TCP Header và nhảy qua nó. Con trỏ của chúng ta đang đứng ở byte đầu tiên của phần Payload.0>>24=0:255: Lấy byte đầu tiên của payload và kiểm tra xem nó có tồn tại hay không (giá trị từ 0-255). Nếu không có payload, việc cố gắng đọc sẽ thất bại và biểu thức không khớp.

Bước 3: Triển khai và áp dụng quy tắc

Bây giờ, bạn kết hợp cả ba biểu thức trên thành một quy tắc duy nhất bằng toán tử && và áp dụng nó vào iptables.

# Chèn quy tắc này lên đầu chuỗi INPUT để xử lý sớm nhất

iptables -I INPUT -m u32 --u32 "6&0xFF=6 && 0>>22&0x3C@10&0x02=2 && 0>>22&0x3C@12>>26&0x3C@0>>24=0:255" -j DROPSau khi áp dụng quy tắc này, luồng tấn công từ hping3 sẽ bị chặn hoàn toàn, trong khi các kết nối hợp lệ vẫn hoạt động bình thường.

Câu hỏi thường gặp

Việc ứng dụng u32 có ảnh hưởng đến người dùng thật không?

Hoàn toàn không, vì chỉ những gói tin mang đúng “dấu vân tay” tấn công mới bị loại bỏ, traffic hợp lệ vẫn hoạt động bình thường.

Nếu gói SYN mang payload nhỏ hơn 4 byte thì u32 có thể kiểm tra chính xác hay không?

u32 kiểm tra trên đơn vị 4 byte (32 bit), nếu payload quá nhỏ có thể làm cho việc lấy mẫu kiểm tra thiếu chính xác hoặc bỏ sót gói tin tấn công. Để xử lý, quản trị viên cần viết biểu thức kiểm tra phù hợp hoặc bổ sung quy tắc kết hợp các module khác như string/hex hoặc tcp để tăng khả năng nhận diện. Ngoài ra, nên phối hợp nhiều tầng lọc cùng lúc thay vì phụ thuộc hoàn toàn vào u32.

Module u32 của iptables có thể phát hiện được các cuộc tấn công SYN Flood kiểu nào?

u32 đặc biệt hữu hiệu với các đợt tấn công SYN Flood có các đặc tính như: gói SYN có payload lạ, thay đổi flag hoặc giá trị trường header TCP, nguồn IP bị giả mạo, hoặc phát triển biến thể vượt qua hệ thống giới hạn số lượng kết nối. Khi các giải pháp rate-limit chỉ lọc dựa trên đầu IP hoặc port, u32 lại kiểm tra chính xác toàn bộ cấu trúc gói tin và phát hiện các hành vi tấn công phức tạp.

Tóm lại, iptables u32 là giải pháp linh hoạt, mạnh mẽ và đáng tin cậy để bảo vệ máy chủ trong môi trường mạng hiện nay. Giải pháp này đặc biệt thích hợp cho các tổ chức, doanh nghiệp yêu cầu mức độ an toàn tuyệt đối trước các cuộc tấn công DDoS SYN Flood luôn biến hóa về tinh vi chiến thuật.