Fail2ban là framework mã nguồn mở chuyên bảo vệ máy chủ Linux khỏi tấn công brute-force và DDoS bằng cách phân tích log và chặn IP tự động. Bài viết hướng dẫn chi tiết cách triển khai Fail2ban từ cài đặt, cấu hình jail SSH đến giám sát và quản lý IP bị cấm trên Ubuntu Server.

Những điểm chính

- Khái niệm: Hiểu rõ Fail2ban là framework mã nguồn mở chuyên bảo vệ máy chủ Linux, giúp nhận biết vai trò của nó trong việc tự động hóa việc chặn các cuộc tấn công brute-force và DDoS.

- Cơ chế hoạt động: Nắm được cơ chế hoạt động dựa trên việc phân tích log và chặn IP tự động, giúp hiểu rõ cách Fail2ban chủ động bảo vệ máy chủ mà không cần can thiệp thủ công.

- Lợi ích: Nắm được các lợi ích chính như miễn phí, tự động hóa và tùy chỉnh cao, giúp đánh giá và quyết định triển khai Fail2ban để bảo vệ máy chủ hiệu quả.

- Thành phần chính: Phân biệt các thành phần cốt lõi gồm Filters, Actions và Jails, giúp hiểu rõ cách chúng phối hợp để tạo ra một quy tắc bảo vệ hoàn chỉnh cho từng dịch vụ.

- Điều kiện tiên quyết: Nắm được các yêu cầu cần thiết trước khi cài đặt, giúp chuẩn bị môi trường phù hợp để đảm bảo quá trình triển khai diễn ra suôn sẻ.

- Hướng dẫn sử dụng: Nắm vững các bước từ cài đặt, cấu hình jail, đến giám sát và quản lý IP bị cấm, giúp bạn tự tin triển khai và vận hành Fail2ban để bảo vệ dịch vụ SSH và các ứng dụng khác.

- Câu hỏi thường gặp: Được giải đáp các thắc mắc phổ biến về cơ chế hoạt động, cách bảo vệ SSH và quản lý IP bị cấm, giúp củng cố kiến thức và xử lý nhanh các tình huống thực tế.

Fail2ban là gì?

Fail2ban là framework phần mềm mã nguồn mở chuyên bảo vệ máy chủ Linux khỏi các cuộc tấn công brute-force và DDoS thông qua việc phân tích log hệ thống. Công cụ này tự động quét các file nhật ký như /var/log/apache/error.log và phát hiện IP có hành vi đáng ngờ (nhiều lần đăng nhập thất bại, thăm dò lỗ hổng), sau đó cập nhật quy tắc tường lửa để chặn tạm thời trong khoảng thời gian xác định.

Cơ chế hoạt động của Fail2ban

Fail2ban vận hành theo chu trình giám sát liên tục các tệp log dịch vụ như SSH, Apache, Nginx, VSFTPD để phát hiện các mẫu hành vi bất thường thông qua pattern matching. Khi địa chỉ IP vượt quá giới hạn đăng nhập thất bại (maxretry), hệ thống tự động kích hoạt lệnh tường lửa iptables chặn truy cập trong khoảng thời gian bantime đã định sẵn. Quá trình này có thể kèm thông báo gửi quản trị viên, đảm bảo bảo vệ chủ động mà không cần can thiệp thủ công.

Lợi ích khi sử dụng Fail2ban

Fail2ban mang lại nhiều ưu điểm vượt trội cho việc bảo vệ máy chủ Linux nhờ tính năng tự động hóa và khả năng tùy chỉnh cao. Dưới đây là những lợi ích chính:

- Miễn phí và mã nguồn mở: Sử dụng không tốn chi phí, cộng đồng hỗ trợ mạnh mẽ giúp dễ dàng triển khai trên mọi hệ thống.

- Bảo vệ mạnh mẽ tự động: Chặn hiệu quả tấn công brute-force, DDoS bằng cách phân tích log và cập nhật tường lửa realtime.

- Cài đặt cấu hình đơn giản: Tương thích đa dạng ứng dụng SSH, Apache, Nginx với nhiều thông số tùy chỉnh linh hoạt.

- Áp dụng linh hoạt đa dịch vụ: Bảo vệ đồng thời nhiều service trên cùng một máy chủ Linux chỉ với một framework thống nhất.

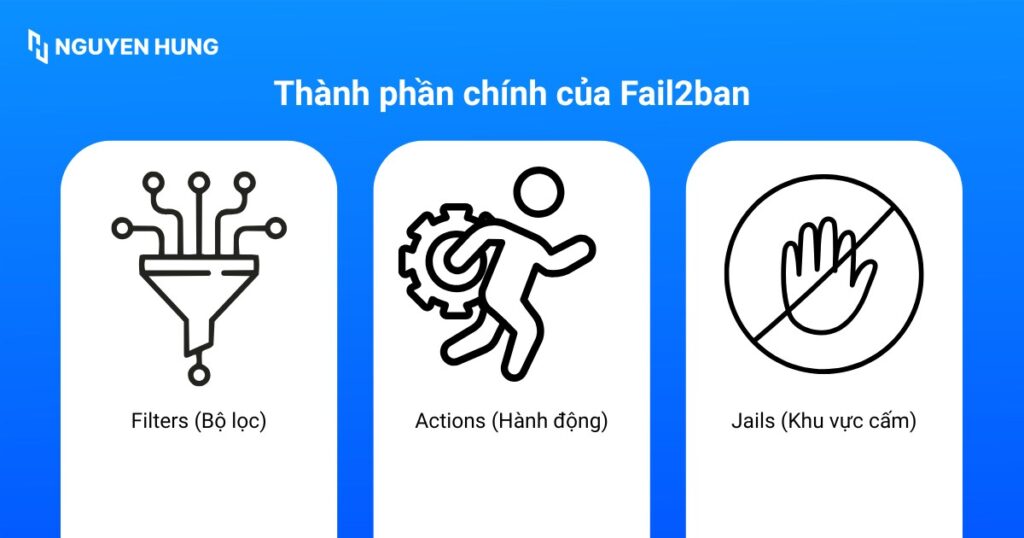

Thành phần chính của Fail2ban

Fail2ban hoạt động dựa trên ba thành phần cốt lõi phối hợp chặt chẽ để phát hiện và ngăn chặn xâm nhập tự động. Dưới đây là cấu trúc chính:

- Filters (Bộ lọc): Quy tắc nhận dạng mẫu lỗi cụ thể trong file log, ví dụ cấu hình sshd.conf để phát hiện đăng nhập thất bại liên tục.

- Actions (Hành động): Lệnh thực thi khi phát hiện vi phạm, thường dùng iptables để chặn IP độc hại ngay lập tức.

- Jails (Khu vực cấm): Kết hợp Filter và Action với tham số maxretry, bantime để bảo vệ dịch vụ riêng biệt như [sshd].

Điều kiện tiên quyết khi sử dụng Fail2ban

Trước khi triển khai Fail2ban, hệ thống cần đáp ứng các yêu cầu cơ bản sau để đảm bảo hoạt động ổn định:

- Máy chủ Ubuntu Server: Sử dụng phiên bản 20.04 LTS trở lên để đảm bảo tương thích tối ưu.

- Quyền truy cập sudo: Cần quyền quản trị để cài đặt gói và chỉnh sửa cấu hình hệ thống.

- Dịch vụ mục tiêu đang chạy: SSH, Apache, Nginx hoặc các service dễ bị tấn công brute-force.

Hướng dẫn sử dụng lệnh Fail2ban trên Linux

Cài đặt Fail2ban

Fail2ban có sẵn trong kho lưu trữ mặc định của Ubuntu. Bạn có thể sử dụng các lệnh sau:

# Cập nhật danh sách gói

sudo apt update

# Cài đặt Fail2ban

sudo apt install fail2banSau khi cài đặt, dịch vụ tự động khởi động. Bạn có thể kiểm tra trạng thái qua lệnh sau:

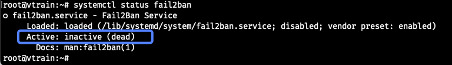

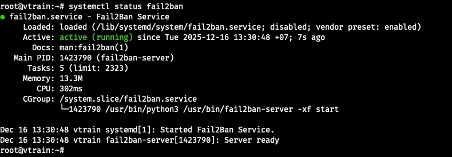

# Kiểm tra trạng thái dịch vụ

sudo systemctl status fail2ban

# Khởi động fail2ban

sudo systemctl start fail2banĐầu ra hiển thị Active: active (running) là xác nhận dịch vụ hoạt động bình thường.

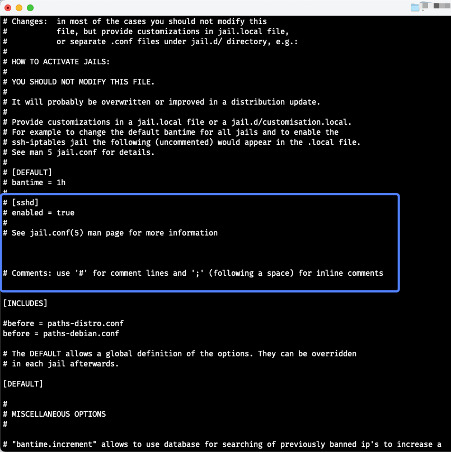

Cấu hình cơ bản

Tập tin cấu hình chính nằm tại /etc/fail2ban/jail.conf. Bạn cần tránh chỉnh sửa trực tiếp vì bản cập nhật có thể ghi đè. Tiếp theo, bạn hãy tạo bản sao tùy chỉnh jail.local thay thế.

Tạo tập tin cấu hình local

Bạn có thể sao chép tập tin cấu hình mặc định sang tập tin local bằng lệnh:

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.localChỉnh sửa tập tin jail.local

Bạn cần sử dụng trình soạn thảo văn bản như nano hoặc vim:

sudo nano /etc/fail2ban/jail.localSau đó, bạn cần tìm phần [DEFAULT] để thiết lập giá trị toàn cục:

| Tham số | Giải thích | Giá trị mặc định (ví dụ) |

| ignoreip | Danh sách IP/dải IP không bị cấm | 127.0.0.1/8 ::1 |

| bantime | Thời gian cấm (giây) | 10m (10 phút) |

| findtime | Khung thời gian đếm lỗi đăng nhập | 10m (10 phút) |

| maxretry | Số lần thử tối đa trước khi cấm IP | 5 |

Ví dụ cấu hình:

# Không cấm các IP này

ignoreip = 127.0.0.1/8 ::1 192.168.1.0/24 203.0.113.5

bantime = 1h ; Cấm trong 1 giờ (3600 giây)

findtime = 15m ; Xem xét lỗi trong 15 phút

maxretry = 3 ; Cấm sau 3 lần thất bại

banaction = iptables-multiport ; (Mặc định)Quản lý các Jail

Jail là quy tắc bảo vệ riêng cho từng dịch vụ.

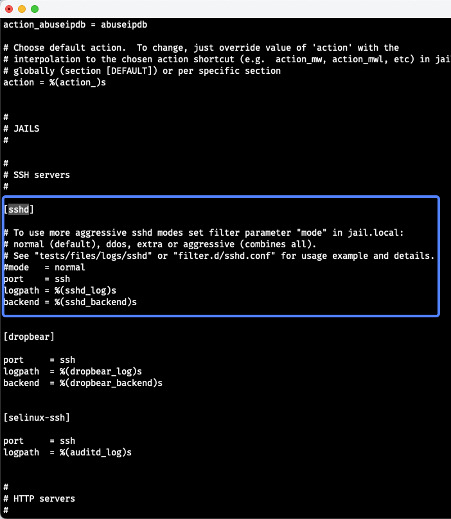

Kích hoạt Jail SSH

Trong jail.local, bạn cần tìm phần [sshd] và đặt enabled = true:

[sshd]

enabled = true

port = ssh

logpath = %(sshd_log)s

backend = %(sshd_backend)s

Khởi động lại dịch vụ

Nếu muốn khởi động lại dịch vụ thì bạn cần sử dụng lệnh:

sudo systemctl restart fail2banKiểm tra và giám sát Fail2ban

Công cụ fail2ban-client quản lý trạng thái và IP bị cấm.

Xem trạng thái chung

Để xem trạng thái chung của Fail2ban thì bạn cần áp dụng lệnh sau:

sudo fail2ban-client statusĐầu ra của lệnh sẽ liệt kê các jail đang hoạt động như sshd.

Xem trạng thái jail cụ thể

Để xem trạng thái jail cụ thể thì bạn cần sử dụng lệnh:

sudo fail2ban-client status sshdLệnh này sẽ hiển thị filter, logpath, số IP bị cấm và danh sách IP.

Bỏ cấm IP

Bạn có thể thay và tương ứng bằng lệnh:

sudo fail2ban-client set <JAIL_NAME> unbanip <IP_ADDRESS>Ví dụ bỏ cấm IP khỏi sshd: sudo fail2ban-client set sshd unbanip 203.0.113.10

Cấm thủ công IP

Bạn cũng có thể cấm thủ công một IP:

Ví dụ: Cấm IP 198.51.100.20 trong jail sshd

sudo fail2ban-client set sshd banip 198.51.100.20Câu hỏi thường gặp

Fail2ban là gì và hoạt động như thế nào?

Fail2ban là framework mã nguồn mở quét log hệ thống để phát hiện IP có hành vi tấn công brute-force, sau đó tự động cập nhật iptables chặn IP đó trong thời gian bantime xác định.

Làm sao để kích hoạt bảo vệ SSH bằng Fail2ban?

Trong file /etc/fail2ban/jail.local, bạn tìm section [sshd] và đặt enabled = true, sau đó restart dịch vụ bằng sudo systemctl restart fail2ban để áp dụng ngay.

Làm thế nào để bỏ cấm IP đã bị Fail2ban chặn?

Bạn sử dụng lệnh sudo fail2ban-client set sshd unbanip [IP_ADDRESS] với tên jail tương ứng (ví dụ: sshd) để bỏ cấm IP ngay lập tức khỏi danh sách đen.

Fail2ban là giải pháp bảo mật thiết yếu giúp bảo vệ VPS Linux khỏi brute-force và DDoS thông qua giám sát log thông minh và chặn IP tự động. Việc triển khai fail2ban ngay hôm nay sẽ giảm đáng kể rủi ro tấn công, đảm bảo uptime ổn định cho SSH, Apache, Nginx và các dịch vụ quan trọng khác.