Lệnh ss (socket statistics) là một công cụ dòng lệnh mạnh mẽ trong các hệ điều hành Linux, được sử dụng để kiểm tra, giám sát và hiển thị thông tin chi tiết về các kết nối socket mạng. Trong bài viết này, mình sẽ cùng bạn tìm hiểu các trường hợp nên sử dụng lệnh ss và hướng dẫn sử dụng lệnh ss Linux hiệu quả, nhanh chóng nhất.

Những điểm chính

- Khái niệm ss: Hiểu rõ lệnh

sslà gì, vai trò của lệnh ss trong việc giám sát kết nối mạng. - Các cú pháp lệnh phổ biến: Có được bảng tra cứu nhanh các tùy chọn quan trọng, giúp bạn tùy chỉnh việc hiển thị thông tin kết nối.

- Các trường hợp cần kiểm tra: Biết được những tình huống thực tế cần sử dụng lệnh

ss, từ việc điều tra kết nối đáng ngờ, chẩn đoán hiệu năng đến kiểm toán hệ thống. - Hướng dẫn sử dụng cơ bản và nâng cao: Nắm vững cách sử dụng các tùy chọn cơ bản (

-ptan) và nâng cao (-u,-x) để xem thông tin chi tiết về các kết nối TCP, UDP và UNIX socket. - Giải đáp thắc mắc (FAQ): Có được câu trả lời cho các câu hỏi thực tế về việc hiển thị tiến trình, ý nghĩa của trạng thái TIME-WAIT và khi nào nên dùng bộ lọc tích hợp thay vì

grep.

Lệnh ss Linux là gì?

Lệnh ss (viết tắt của socket statistics) là một công cụ dòng lệnh mạnh mẽ dùng để kiểm tra các thông số thống kê về socket mạng trên hệ thống Linux. Lệnh này cung cấp thông tin chi tiết về các kết nối mạng, tương tự như lệnh netstat nhưng có tốc độ xử lý nhanh hơn và cung cấp nhiều thông tin chuyên sâu hơn.

Lệnh ss được đánh giá cao hơn các công cụ giám sát mạng truyền thống nhờ những đặc điểm sau:

- Tốc độ: ss lấy thông tin trực tiếp từ không gian nhân (kernel space) của hệ điều hành, giúp lệnh này chạy nhanh hơn khi khi hệ thống có hàng ngàn kết nối. Trong khi đó,

netstatphải đọc và phân tích các file trong thư mục/proc, một quá trình có thể rất chậm trên các máy chủ có lượng truy cập lớn. - Thông tin chi tiết hơn:

sscó khả năng hiển thị nhiều thông tin về trạng thái các gói TCP, UDP, raw sockets và Unix sockets. - Khả năng lọc mạnh mẽ: Hỗ trợ các bộ lọc phức tạp giúp bạn tìm kiếm kết nối theo trạng thái hoặc dải địa chỉ IP một cách chính xác.

Các cú pháp lệnh ss phổ biến nhất

Dưới đây là bảng tổng hợp các tùy chọn phổ biến nhất của lệnh ss:

| Tùy chọn | Tên đầy đủ | Mô tả chức năng |

|---|---|---|

-a | --all | Hiển thị tất cả các socket (cả đang lắng nghe và không lắng nghe). |

-l | --listening | Chỉ hiển thị các socket đang ở trạng thái listening (đang chờ kết nối). |

-t | --tcp | Chỉ hiển thị các kết nối TCP. |

-u | --udp | Chỉ hiển thị các kết nối UDP. |

-p | --processes | Hiển thị Process ID (PID) và tên tiến trình đang sử dụng socket. |

-n | --numeric | Hiển thị số hiệu cổng (port) thay vì giải mã tên dịch vụ (ví dụ: hiện 80 thay vì http). |

-r | --resolve | Cố gắng giải mã địa chỉ IP thành tên miền (hostname). |

-i | --info | Hiển thị thông tin TCP nội bộ chi tiết (RTT, window size,…). |

-s | --summary | Hiển thị bảng tóm tắt ngắn gọn về số lượng các loại socket. |

-4 | --ipv4 | Chỉ hiển thị các socket IPv4. |

-6 | --ipv6 | Chỉ hiển thị các socket IPv6. |

-x | --unix | Chỉ hiển thị các UNIX domain sockets. |

Các trường hợp cần kiểm tra kết nối mạng

Dưới đây là các tình huống phổ biến nhất mà bạn cần sử dụng lệnh ss để kiểm tra kết nối mạng:

- Kiểm tra các cổng đang lắng nghe (Listening Ports): Khi bạn vừa cài đặt một dịch vụ web (như Nginx hay Apache), bạn cần xác định xem cổng 80 hoặc 443 đã mở và sẵn sàng nhận kết nối hay chưa.

- Xác định dịch vụ đang chiếm dụng cổng: Nếu một ứng dụng không khởi động được do lỗi “Address already in use”, lệnh ss giúp tìm chính xác mã định danh tiến trình (PID) và tên ứng dụng đang chạy trên cổng đó.

- Giám sát trạng thái kết nối TCP: Theo dõi các kết nối đang ở trạng thái ESTABLISHED, CLOSE_WAIT hoặc TIME_WAIT để phát hiện các dấu hiệu bất thường về hiệu suất hoặc tấn công mạng.

- Kiểm tra lưu lượng từ một địa chỉ IP cụ thể: Lọc các kết nối đến từ một nguồn IP nhất định để kiểm tra xem máy khách (client) có đang kết nối thành công tới máy chủ hay không.

- Chẩn đoán lỗi mạng (Troubleshooting): Xác định các socket bị treo hoặc kiểm tra xem dữ liệu có đang bị tắc nghẽn trong hàng đợi truyền tải hay không.

- Phát hiện dấu hiệu tấn công mạng: Khi hệ thống giám sát an ninh (IDS/IPS) hoặc tường lửa phát ra cảnh báo về lưu lượng mạng bất thường.

- Kiểm tra tường lửa: Sau khi cấu hình tường lửa (như iptables hoặc ufw), quản trị viên cần đảm bảo rằng các quy tắc chặn hoặc cho phép kết nối đang hoạt động đúng như mong muốn bằng cách quan sát trạng thái các socket.

- Tối ưu hóa hiệu suất hệ thống: Việc giám sát số lượng kết nối đồng thời giúp đánh giá tải của hệ thống để quản trị viên điều chỉnh cấu hình hoặc nâng cấp tài nguyên cho phù hợp.

Cách sử dụng lệnh ss Linux để kiểm tra kết nối mạng

Xem các kết nối TCP và process liên quan

Để xem tất cả các kết nối TCP và các process liên quan, bạn hãy sử dụng lệnh sau (bạn cần quyền root hoặc sudo để xem thông tin process của tất cả user):

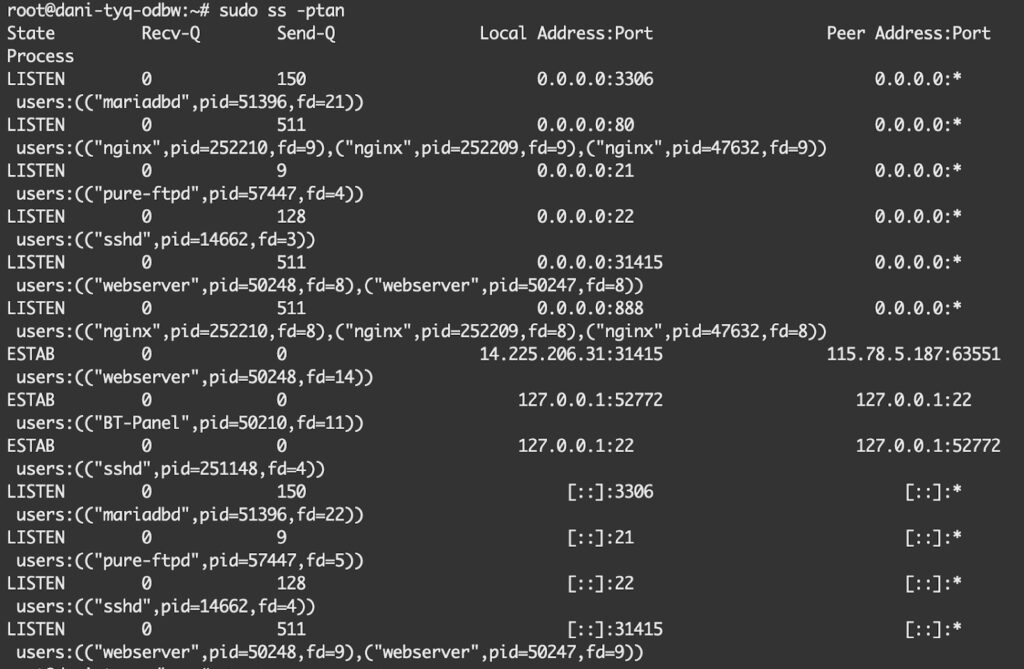

sudo ss -ptanKết quả trả về sẽ trông tương tự như sau:

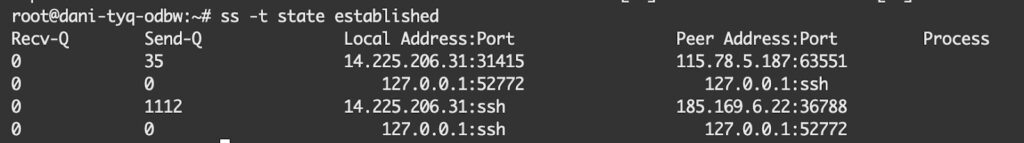

Trong đó bạn cần chú ý những yếu tố sau:

- State: Trạng thái của kết nối (

LISTEN: đang chờ kết nối,ESTAB: đã thiết lập kết nối). - Local Address:Port: Địa chỉ IP và cổng trên server của bạn.

- Peer Address:Port: Địa chỉ IP và cổng của máy chủ từ xa đang kết nối tới.

- Process: Cho bạn biết tên process, Process ID (PID), và File Descriptor (fd).

Lọc kết quả với bộ lọc tích hợp của ss

Mặc dù grep là một công cụ linh hoạt, ss lại cung cấp một cơ chế lọc nội bộ mạnh mẽ và chính xác hơn, giúp bạn đi thẳng vào vấn đề mà không cần xử lý chuỗi văn bản. Cú pháp chung là:

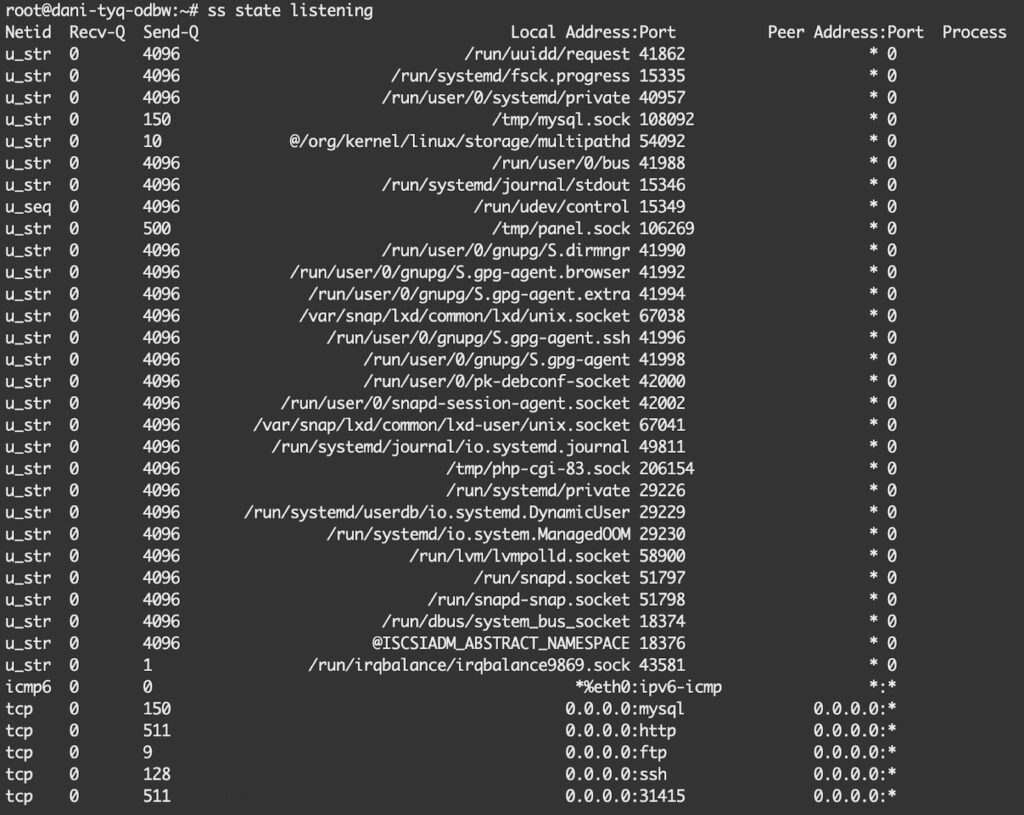

ss [tùy chọn] [bộ lọc].1. Lọc theo trạng thái kết nối (State Filtering)

Lọc trạng thái kết nối là cách nhanh nhất để phân loại các kết nối. Bạn có thể sử dụng các trạng thái chuẩn của TCP như established, syn-sent, time-wait, listen…

# Chỉ hiển thị các socket đang ở trạng thái LISTEN (thay cho tùy chọn -l)

ss state listening

# Liệt kê tất cả các kết nối TCP đã được thiết lập thành công

ss -t state established

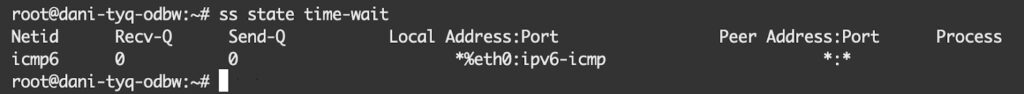

# Điều tra các kết nối đang ở trạng thái TIME-WAIT, thường xuất hiện sau khi kết nối đóng

ss state time-wait

2. Lọc theo địa chỉ IP và cổng (Address Filtering)

Đây là phương pháp thay thế grep hiệu quả nhất khi bạn đã có thông tin về địa chỉ hoặc cổng cần điều tra.

dport: Cổng đích (destination port).sport: Cổng nguồn (source port).src: Địa chỉ IP nguồn (source address).dst: Địa chỉ IP đích (destination address).

# Tìm tất cả kết nối đang nhắm tới cổng 443 (HTTPS)

ss -tan 'dport = :443'

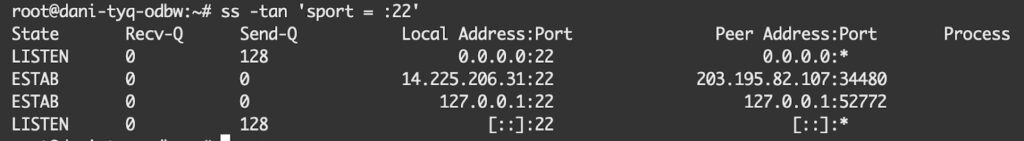

# Tìm tất cả kết nối được khởi tạo từ cổng 22 của server (kết nối SSH ra ngoài)

ss -tan 'sport = :22'

# Liệt kê tất cả các kết nối (ra và vào) liên quan đến địa chỉ IP 192.168.1.100

ss -tan dst 192.168.1.100 or src 192.168.1.100

Việc sử dụng bộ lọc tích hợp này không chỉ giúp câu lệnh của bạn trông chuyên nghiệp hơn mà còn cho kết quả nhanh và chính xác hơn so với việc phân tích văn bản bằng grep.

Kiểm tra và xác định nguyên nhân

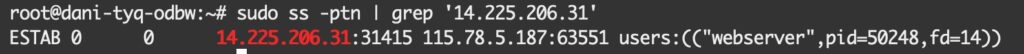

Lệnh ss -ptan có thể trả về rất nhiều dòng, vì vậy bạn có thể sử dụng grep để lọc ra thông tin cần thiết:

Kịch bản 1: Tìm process đang lắng nghe trên cổng 8080

# Thêm -l để chỉ tìm các cổng đang LISTEN

sudo ss -plnt | grep ':8080'

Kết quả sẽ chỉ ra chính xác process nào đang chiếm giữ cổng 8080, ví dụ: users:(("java",pid=2501,...)).

Kịch bản 2: Tìm process đang kết nối tới IP 203.0.113.10

sudo ss -ptn | grep '203.0.113.10'

Lệnh này sẽ lọc ra đúng dòng kết nối mà bạn đang quan tâm, ví dụ dòng có process nginx với pid=1567 ở trên.

Xác định nguyên nhân

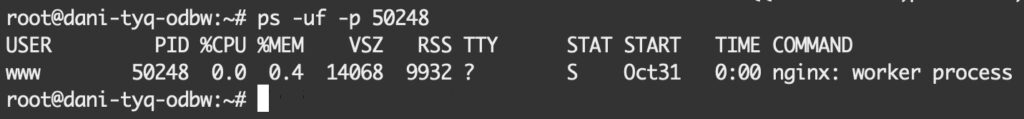

Khi đã có PID (ví dụ: 1567), bạn có thể sử dụng các công cụ khác để tiếp tục tìm hiểu.

- Sử dụng

psđể xem thông tin chi tiết:

ps -uf -p 1567

Lệnh này sẽ cho bạn thấy người dùng nào đã chạy process (USER), thời gian bắt đầu và toàn bộ câu lệnh đã khởi chạy nó (COMMAND).

- Sử dụng hệ thống file

/procđể tìm file thực thi gốc

ls -l /proc/1567/exe

Kết quả nhận được sẽ là một liên kết tượng trưng (symbolic link) trỏ thẳng đến file nhị phân gốc đã được thực thi, ví dụ: /usr/sbin/nginx.

Các tùy chọn hiển thị nâng cao để chẩn đoán hiệu năng

Ngoài việc xác định process, ss còn là một công cụ mạnh mẽ để chẩn đoán các vấn đề về hiệu năng mạng nhờ vào các tùy chọn hiển thị thông tin chi tiết.

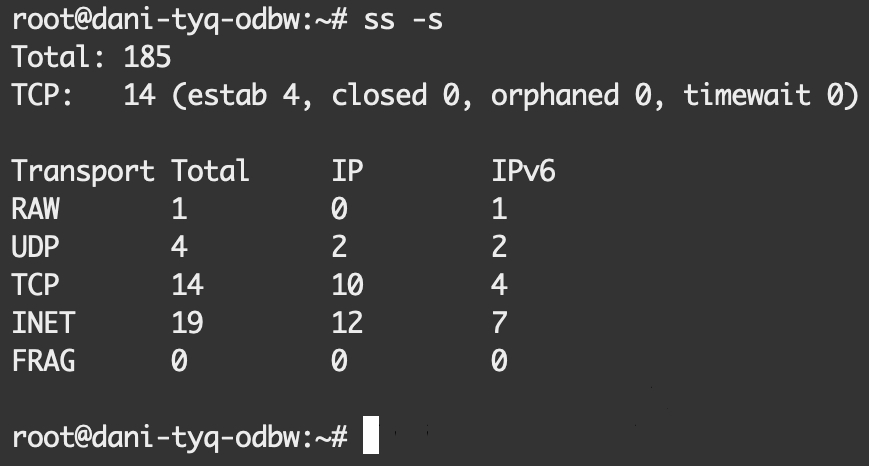

-s(--summary): Cung cấp một bảng tóm tắt nhanh về tổng số socket đang được sử dụng, phân loại theo giao thức, giúp bạn có cái nhìn tổng quan về tải mạng hiện tại.

ss -s

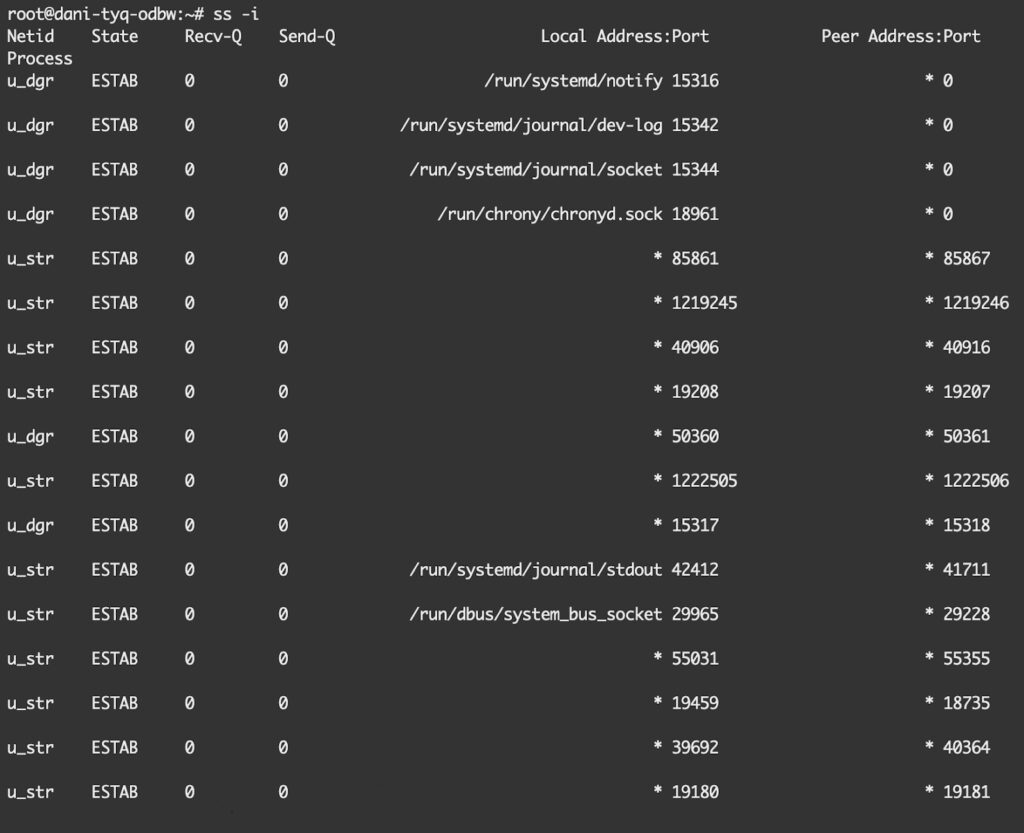

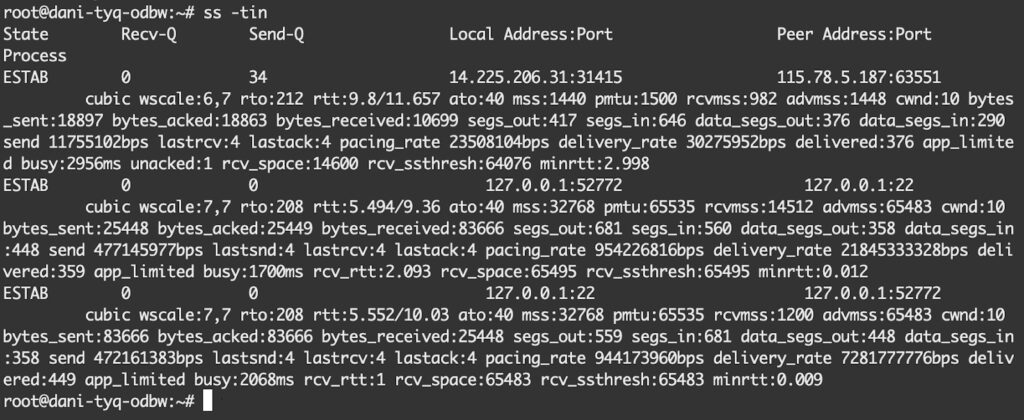

-i(--info): Hiển thị các thông tin TCP nội bộ cực kỳ chi tiết về một kết nối, chẳng hạn nhưrtt(Round-Trip Time – độ trễ),cwnd(Congestion Window – cửa sổ chống nghẽn),retrans(số lần truyền lại gói tin)… giúp bạn tìm hiểu lý do kết nối bị chậm hoặc không ổn định.

# Xem thông tin TCP chi tiết của các kết nối đã thiết lập:

ss -tin

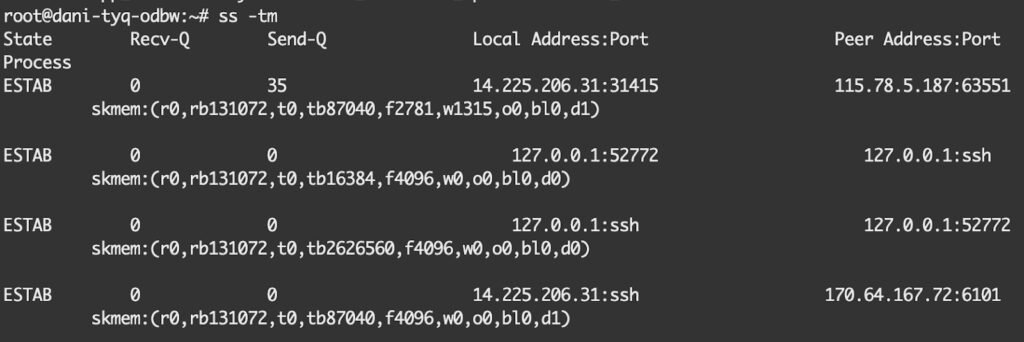

-m(--memory): Hiển thị lượng bộ nhớ mà mỗi socket đang chiếm dụng, hữu ích khi bạn cần điều tra các vấn đề liên quan đến cạn kiệt tài nguyên bộ nhớ do có quá nhiều kết nối.

ss -tm

Câu hỏi thường gặp

Tại sao ss không hiển thị tiến trình (process) cho một số kết nối?

Vì tiến trình đó đã kết thúc nhưng socket vẫn đang trong trạng thái chờ đóng (ví dụ: TIME-WAIT), hoặc đó là một socket do chính kernel Linux quản lý.

Có nguy hiểm không khi thấy nhiều kết nối ở trạng thái TIME-WAIT?

Có. Vì quá nhiều kết nối TIME-WAIT có thể làm cạn kiệt số cổng khả dụng của hệ thống, khiến server không thể tạo thêm kết nối mới.

Nên dùng bộ lọc của ss hay dùng grep?

Bạn hãy ưu tiên bộ lọc của ss (ss ‘dport = :443’) vì có tính chính xác cao, nhanh hơn và cho phép kết hợp các điều kiện logic phức tạp, điều mà grep không làm được.

Lệnh netstat có còn hữu ích không?

Lệnh netstat chỉ còn cần thiết trên các bản Linux rất cũ chưa có ss, hoặc để duy trì các script tự động cũ được viết cho netstat.

Tùy chọn -i cho biết gì về chất lượng kết nối?

Tùy chọn -i giúp chẩn đoán sự cố mạng:

– rtt (Round-Trip Time) cao cho thấy độ trễ lớn (kết nối chậm).

– retrans (retransmissions) cao cho thấy có tình trạng mất gói tin (packet loss), gây ra hiệu năng kém.

Việc hiểu và vận dụng lệnh ss Linux mang đến cho bạn một công cụ mạnh mẽ để giám sát, phân tích và xử lý các vấn đề liên quan đến kết nối mạng. Nhờ khả năng hiển thị chi tiết hoạt động của các kết nối TCP, UDP và UNIX socket cùng bộ lọc nâng cao, ss giúp tiết kiệm thời gian điều tra sự cố và hỗ trợ tối ưu hiệu năng mạng cho hệ thống.