Trong những lần xử lý sự cố phần mềm mà các tệp log không hiển thị rõ nguyên nhân, mình thường sử dụng ltrace để soi xét chính xác những gì đang diễn ra giữa ứng dụng và các thư viện chia sẻ. Việc quan sát trực tiếp các hàm được gọi trong thời gian thực đã giúp mình tiết kiệm hàng giờ đồng hồ truy tìm lỗi tràn bộ nhớ hay sai lệch dữ liệu đầu vào. Bài viết này sẽ hướng dẫn bạn cách tận dụng sức mạnh của ltrace trên Ubuntu để bóc tách mọi lời gọi hàm một cách chuyên nghiệp nhất.

Những điểm chính

Đối với mình, việc debug và phân tích hành vi ứng dụng trên Linux không chỉ giúp phát hiện lỗi nhanh hơn mà còn là cách để hiểu sâu cách chương trình tương tác với hệ thống. Để giúp bạn hiểu rõ hơn về ltrace trong quá trình sử dụng thực tế, bài viết dưới đây sẽ cung cấp các thông tin gồm:

- Khái niệm: Hiểu rõ ltrace là tiện ích dòng lệnh trên Linux, chuyên dùng để theo dõi và ghi nhận các lời gọi hàm từ thư viện động cùng với tín hiệu mà tiến trình nhận, hỗ trợ debug ứng dụng.

- Lý do sử dụng: Nắm được các lợi ích thiết thực của ltrace trong việc phân tích và debug ứng dụng Linux như nắm rõ cách chương trình giao tiếp với thư viện ngoài, theo dõi chi tiết hàm được kích hoạt và phát hiện nhanh các vấn đề.

- Cách thức hoạt động: Biết được cơ chế hoạt động của ltrace (ghi nhận lời gọi thư viện, hiển thị chi tiết, theo dõi tín hiệu và tùy chọn system calls), giúp bạn hiểu cách nó chặn và ghi nhật ký các tương tác cốt lõi của tiến trình.

- So sánh với strace: Phân biệt rõ sự khác biệt giữa ltrace (theo dõi thư viện động) và strace (theo dõi system calls), giúp bạn lựa chọn đúng công cụ cho từng mục tiêu debug cụ thể.

- Hướng dẫn cài đặt và sử dụng: Nắm vững cách cài đặt ltrace trên Ubuntu, cú pháp lệnh cơ bản và các tùy chọn phổ biến, giúp bạn nhanh chóng triển khai và bắt đầu sử dụng công cụ.

- Các trường hợp sử dụng nâng cao: Biết cách áp dụng các tình huống thực tế như debug lỗi logic qua tham số hàm, theo dõi cả system calls, attach vào tiến trình đang chạy và thống kê/profile hiệu năng, giúp bạn giải quyết các bài toán debug phức tạp.

- Một số hạn chế: Nhận thức được các giới hạn của ltrace (không hỗ trợ static binaries, hiệu năng chậm trên production), giúp bạn sử dụng công cụ một cách hiệu quả và tự tin hơn.

- Câu hỏi thường gặp: Được giải đáp các thắc mắc về ltrace trên GitHub và hỗ trợ Android, giúp củng cố kiến thức và làm rõ các vấn đề thực tế.

Ltrace là gì?

Ltrace là tiện ích dòng lệnh trên Linux, chuyên dùng để theo dõi và ghi nhận các lời gọi hàm từ thư viện động cùng với tín hiệu mà tiến trình nhận, hỗ trợ debug ứng dụng qua việc hiển thị chi tiết tham số đầu vào lẫn giá trị trả về của hàm. Ltrace hoạt động gần giống strace nhưng ưu tiên vào thư viện thay vì hệ thống calls, đồng thời hỗ trợ theo dõi cả lời gọi hệ thống khi kích hoạt tùy chọn -S.

Lý do nên sử dụng ltrace

Ltrace mang lại nhiều lợi ích thiết thực trong việc phân tích và debug ứng dụng Linux, đặc biệt khi cần khám phá tương tác với thư viện động như:

- Debug ứng dụng: Giúp nắm rõ cách chương trình giao tiếp với các thư viện ngoài (ví dụ: libc, GTK,…).

- Phân tích hành vi: Theo dõi chi tiết hàm nào được kích hoạt, tham số truyền vào, cùng kết quả trả về.

- Kiểm tra lỗi: Phát hiện nhanh các vấn đề phát sinh từ thư viện.

Cách thức hoạt động của ltrace

Ltrace hoạt động bằng cách chặn và ghi nhật ký các tương tác cốt lõi của tiến trình với môi trường thư viện, cụ thể:

- Ghi nhận lời gọi thư viện: Ltrace can thiệp để lưu trace các hàm từ shared libraries mà chương trình đang sử dụng.

- Hiển thị chi tiết: Trình bày rõ tên hàm, đối số đầu vào và kết quả trả về.

- Theo dõi tín hiệu: Bắt giữ mọi signal mà tiến trình tiếp nhận.

- Tùy chọn hệ thống calls: Kích hoạt -S để mở rộng theo dõi cả system calls.

So sánh ltrace với strace

Để nắm rõ ltrace, bạn hãy hình dung kiến trúc phân tầng của ứng dụng Linux:

- User Code: Mã nguồn do lập trình viên viết.

- Libraries: Các hàm sẵn có (như printf, strcpy, malloc trong glibc).

- Kernel: Nơi xử lý tác vụ phần cứng thực tế (đọc ổ cứng, gửi gói tin mạng).

Sự khác biệt cốt lõi:

| Công cụ | Vị trí hoạt động | Chức năng chính |

| ltrace (Library Trace) | Giữa user code và libraries | Chặn, ghi lại lời gọi hàm từ thư viện động (.so files) |

| strace (System Trace) | Giữa libraries và Kernel | Theo dõi yêu cầu gửi đến nhân hệ điều hành (system calls) |

Hướng dẫn cài đặt và sử dụng ltrace

1. Hướng dẫn cài đặt ltrace

Trên các bản phân phối Ubuntu (server hoặc desktop), ltrace thường không được cài đặt sẵn. Cài đặt qua APT rất đơn giản với lệnh sau:

sudo apt updateHoặc trực tiếp bằng lệnh:

sudo apt install ltrace -yCuối cùng, bạn có thể kiểm tra phiên bản sau khi cài đặt bằng:

ltrace -V2. Cách sử dụng ltrace

Cú pháp lệnh ltrace cơ bản:

ltrace [options] [command]Phần [options] dùng để tùy chỉnh hiển thị thông tin, còn [command] là lệnh cần theo dõi. Nếu bỏ qua [command], ltrace sẽ trace toàn bộ lời gọi hàm thư viện của tiến trình hiện tại. Các tùy chọn phổ biến bao gồm:

| Tùy chọn | Mô tả | Ví dụ |

| -p | Theo dõi tiến trình có sẵn qua PID chỉ định | ltrace -p 1234 |

| -e | Lọc hàm thư viện theo danh sách cụ thể | ltrace -e malloc,free ls /tmp |

| -o | Xuất kết quả trace vào file hoặc socket | ltrace -o output.txt ls /tmp |

| -t | Thêm dấu thời gian cho mỗi lời gọi hàm | ltrace -t ls /tmp |

| -c | Hiển thị thống kê số lần gọi của từng hàm | ltrace -c ls /tmp |

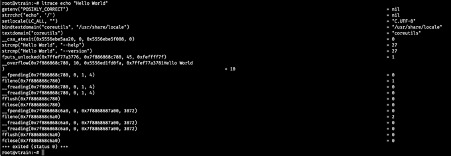

Ví dụ đơn giản: Bạn có thể chạy thử lệnh sau

ltrace echo "Hello World"

![]() Lưu ý

Lưu ý

Kết quả có thể thay đổi tùy phiên bản coreutils.

Ltrace sẽ liệt kê các hàm thư viện C (như getenv, fclose) mà lệnh echo sử dụng, thay vì chỉ hiển thị output “Hello World”.

Quan điểm của mình: Hiệu năng thực tế của ltrace nằm ở khả năng can thiệp trực tiếp vào các tiến trình đang vận hành mà không làm gián đoạn trạng thái hệ thống. Dựa trên thực tế làm việc thực tế, việc cài đặt công cụ này là bước chuẩn bị cần thiết cho môi trường Staging để rà soát lỗi logic trước khi triển khai chính thức.

Chiến lược tối ưu là kết hợp tùy chọn -p để gắn vào các PID đang hoạt động, giúp quan sát lời gọi hàm thư viện trong thời gian thực. Cách tiếp cận này hiệu quả khi cần xử lý rò rỉ bộ nhớ hoặc xung đột thư viện động, giúp xác định chính xác vị trí lỗi mà không cần biên dịch lại mã nguồn.

Các trường hợp sử dụng nâng cao

Dưới đây là các tình huống thực tế nơi ltrace thể hiện hiệu quả cao:

Trường hợp 1: Debug lỗi logic qua tham số hàm

Giả sử, chương trình so sánh chuỗi (kiểm tra mật khẩu) thiếu mã nguồn. Trace giúp xác định giá trị so sánh với input. Ví dụ mã C giả lập (check_pass):

// if (strcmp(input_password, "Secret123") == 0) { ... }Khi lệnh chạy:

ltrace ./check_passSau đó, bạn cần nhập wrongpass. Kết quả sẽ được trả ra như sau:

fgets("wrongpass\n", 10, 0x7f...) = "wrongpass\n"

strcspn("wrongpass\n", "\n") = 9

strcmp("wrongpass", "Secret123") = 1

puts("Access Denied") = 14Dòng strcmp(“wrongpass”, “Secret123”) lộ mật khẩu đúng “Secret123”, đây là kỹ thuật phổ biến trong CTF.

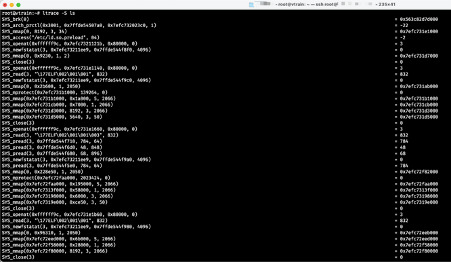

Trường hợp 2: Theo dõi cả system calls (-S)

Việc kết hợp hàm thư viện và system calls để xem toàn cảnh. Bạn sử dụng lệnh sau:

ltrace -S lsKết quả hiển thị lẫn lộn malloc (thư viện) và openat (system call).

Trường hợp 3: Attach vào tiến trình đang chạy (-p)

Với service như nginx hoặc script Python bị treo, attach mà không cần restart. Để tìm PID thì bạn cần thực hiện lệnh sau:

ps aux | grep process_nameNếu bạn muốn Attach thì cần sudo bằng lệnh:

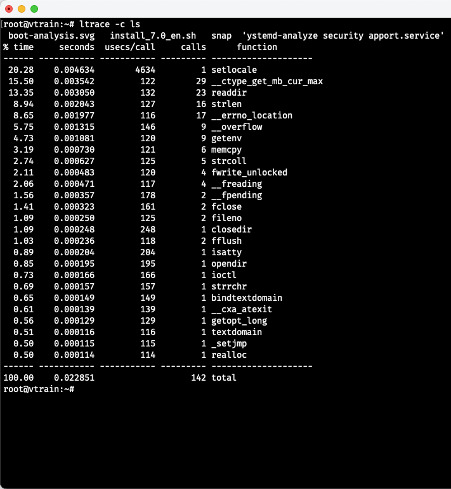

sudo ltrace -p <PID>Trường hợp 4: Thống kê và profile hiệu năng (-c)

Bạn có thể đo lường tần suất gọi hàm thư viện để tối ưu code bằng lệnh:

ltrace -c ls

Trường hợp 5: Lọc kết quả (-e và -l)

Bạn có thể giảm output dài dòng bằng lọc:

- Chỉ hàm bộ nhớ: ltrace -e malloc+free+realloc ./program

- Chỉ thư viện cụ thể: ltrace -l /usr/lib/x86_64-linux-gnu/libssl.so* ./program

Một số hạn chế của ltrace

Ltrace có một số giới hạn cần lưu tâm khi sử dụng:

- Static Binaries: Chỉ hỗ trợ dynamic linking; với chương trình static (như ứng dụng Go thường build), ltrace bỏ qua lời gọi hàm nội bộ, chỉ trace system calls nếu dùng -S.

- Stripped Binaries: Vẫn chạy được trên file đã strip (loại bỏ symbol table), nhưng có thể thiếu tên hàm chi tiết ở vài trường hợp.

- Hiệu năng: Cơ chế ptrace hook làm chậm chương trình đáng kể, tránh dùng trên môi trường production trừ trường hợp thiết yếu.

Câu hỏi thường gặp

Ltrace có trên GitHub không?

Repository chính tại http://www.ltrace.org/, có bản git trên AUR Arch Linux (ltrace-git) và Debian source.

Ltrace hỗ trợ Android không?

Không hỗ trợ native trên Android, công cụ chủ yếu dành cho Linux desktop/server, bạn có thể dùng trên Termux nhưng hạn chế.

Ltrace là công cụ mạnh mẽ hỗ trợ debug và phân tích ứng dụng Linux bằng cách theo dõi chi tiết lời gọi hàm thư viện động cùng tín hiệu tiến trình. Kết hợp với strace, ltrace cung cấp góc nhìn toàn diện từ user code đến kernel, phù hợp cho lập trình viên, sysadmin và CTF. Hãy thử nghiệm trên môi trường test trước khi áp dụng thực tế để nắm vững khả năng của ltrace. Cảm ơn bạn đã theo dõi bài viết!