Aureport là công cụ dòng lệnh mạnh mẽ trong hệ thống auditd Linux, chuyên tạo báo cáo thống kê tóm tắt từ các tệp nhật ký kiểm toán. Bài viết này sẽ hướng dẫn chi tiết cách sử dụng aureport để giám sát bảo mật và phân tích hoạt động hệ thống hiệu quả.

Những điểm chính

- Khái niệm: Hiểu rõ aureport là công cụ dòng lệnh chuyên tạo báo cáo tóm tắt từ nhật ký kiểm toán, giúp có cái nhìn tổng quan về hoạt động hệ thống thay vì phải phân tích từng sự kiện riêng lẻ.

- Chức năng chính: Nắm được các chức năng cốt lõi như tạo báo cáo xác thực, đăng nhập và truy cập file, giúp dễ dàng khai thác thông tin quan trọng để giám sát an ninh hệ thống.

- Cách thức hoạt động: Biết được cơ chế quét và xử lý dữ liệu từ nhật ký của auditd, giúp hiểu cách aureport biến dữ liệu thô thành các báo cáo thống kê trực quan để nâng cao hiệu suất giám sát.

- Cài đặt và điều kiện tiên quyết: Nắm được các lệnh cài đặt và kích hoạt dịch vụ auditd, giúp chuẩn bị môi trường cần thiết để aureport có thể thu thập và phân tích dữ liệu.

- Các tùy chọn lệnh: Nắm vững các tùy chọn phổ biến như -au, -l, -f, –failed, -ts, giúp lọc và tạo báo cáo tùy chỉnh theo đúng nhu cầu giám sát cụ thể.

- Kịch bản sử dụng thực tế: Biết cách áp dụng các lệnh cụ thể để phát hiện tấn công brute force, kiểm tra truy cập file và xem lịch sử đăng nhập, giúp giải quyết các bài toán giám sát bảo mật hàng ngày.

- Xử lý lỗi: Nắm được cách khắc phục các lỗi phổ biến và phân biệt với ausearch, giúp sử dụng công cụ hiệu quả và tự tin hơn khi gặp sự cố.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến aureport.

Aureport là gì?

Aureport là công cụ dòng lệnh mạnh mẽ trong hệ thống Linux Audit Framework, chuyên tạo báo cáo tóm tắt từ dữ liệu nhật ký kiểm toán do auditd thu thập. Không giống ausearch tập trung tìm kiếm sự kiện riêng lẻ, aureport mang lại cái nhìn toàn diện qua thống kê, xu hướng hoạt động hệ thống, hỗ trợ quản trị viên phát hiện nhanh các dấu hiệu bất thường về bảo mật.

Chức năng của Aureport

Aureport nổi bật với khả năng tổng hợp và trình bày dữ liệu audit log một cách trực quan, giúp quản trị viên dễ dàng khai thác thông tin quan trọng:

- Tổng quan dữ liệu: Thay vì phân tích chi tiết từng bản ghi như ausearch, aureport tổng hợp thành báo cáo ngắn gọn, cho phép nắm bắt nhanh các mẫu hình sự kiện chính.

- Báo cáo linh hoạt: Hỗ trợ tạo thống kê tùy chỉnh theo loại sự kiện, chẳng hạn:

- aureport -au: Thống kê nỗ lực xác thực (thành công hoặc thất bại).

- aureport -l: Chi tiết phiên đăng nhập.

- aureport -k: Phân tích quy tắc audit.

- aureport -m: Theo dõi thay đổi tài khoản.

- Giám sát an ninh: Phát hiện hành vi bất thường, truy vết đường đi truy cập, rà soát chỉnh sửa cấu hình, và đánh giá hiệu quả cơ chế bảo vệ hệ thống.

Theo kinh nghiệm của mình khi vận hành hệ thống thực tế, aureport đặc biệt hữu ích trong việc “đọc nhanh” tình trạng bảo mật mà không cần phân tích log thủ công. Thay vì phải lọc hàng nghìn dòng log bằng ausearch, mình thường dùng aureport để lấy snapshot tổng quan trước, sau đó mới đi sâu vào các sự kiện bất thường. Đây là cách giúp tiết kiệm rất nhiều thời gian khi xử lý sự cố hoặc audit hệ thống định kỳ.

Cách hoạt động của Aureport

Aureport vận hành như một thành phần then chốt trong hệ sinh thái auditd, biến dữ liệu thô từ nhật ký hệ thống thành thông tin có giá trị phân tích. Aureport bắt đầu bằng việc quét các tệp nhật ký do daemon auditd liên tục ghi nhận, nơi lưu trữ toàn bộ dấu vết về hoạt động hệ thống từ truy cập tài nguyên đến các phiên xác thực.

Sau đó, công cụ này xử lý dữ liệu để chuyển đổi thành các bảng thống kê trực quan, sắp xếp theo cột có nhãn minh bạch như thời gian, loại sự kiện hay số lượng, giúp loại bỏ nhu cầu phân tích thủ công phức tạp. Quá trình này đảm bảo quản trị viên nắm bắt ngay lập tức xu hướng và điểm nóng bảo mật từ hàng nghìn bản ghi, nâng cao hiệu suất giám sát Linux một cách tối ưu.

Cách cài đặt và điều kiện tiên quyết của Aureport

Auditd cần được cài đặt và kích hoạt trước khi sử dụng aureport. Trên Ubuntu/Debian thì bạn sử dụng lệnh:

sudo apt update

sudo apt install auditd -yTrên RHEL/CentOS/AlmaLinux:

sudo yum install audit -ySau khi cài đặt, bạn cần thực hiện các lệnh sau để khởi động và thiết lập tự động chạy:

sudo systemctl start auditd

sudo systemctl enable auditd

sudo systemctl status auditdLệnh status sẽ hiển thị trạng thái hoạt động của dịch vụ auditd.

Cấu trúc lệnh aureport cơ bản

Aureport sử dụng cú pháp đơn giản dạng:

aureport [tùy chọn]. Khi thực thi lệnh không kèm tham số, công cụ tự động tạo bảng tóm tắt tổng quan tất cả loại sự kiện trong nhật ký audit. Bảng này bao gồm thống kê cơ bản về các hoạt động hệ thống, giúp đánh giá nhanh tình trạng giám sát.

Bảng các tùy chọn phổ biến

Dưới đây là các tham số thường dùng nhất để lọc báo cáo:

| Tùy chọn | Chức năng | Ví dụ |

|---|---|---|

-au | Báo cáo về các nỗ lực xác thực (Authentication). | aureport -au |

-l | Báo cáo về các lần đăng nhập (Login) hệ thống. | aureport -l |

-f | Báo cáo về các sự kiện liên quan đến tệp tin (File access). | aureport -f |

-p | Báo cáo về các tiến trình (Process). | aureport -p |

-u | Báo cáo về hoạt động của người dùng (User). | aureport -u |

-s | Báo cáo về các lời gọi hệ thống (System calls). | aureport -s |

--success | Chỉ hiển thị các sự kiện thành công. | aureport --success |

-ts | Lọc theo thời gian bắt đầu (Time Start). | aureport -ts today |

-te | Lọc theo thời gian kết thúc (Time End). | aureport -te now |

-i | Chuyển đổi ID dạng số sang tên người dùng/hệ thống (Interpret). | aureport -i |

Các ví dụ sử dụng aureport thực tế

Aureport hỗ trợ nhiều tình huống giám sát cụ thể thông qua các tùy chọn lệnh chuyên biệt:

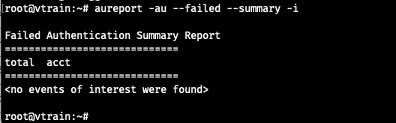

Phát hiện Brute Force

Đây là lệnh quan trọng nhất để kiểm tra xem VPS của bạn có đang bị tấn công dò mật khẩu hay không:

sudo aureport -au --failed --summary -iTrong đó:

- -au: Báo cáo xác thực

- –failed: Lọc sự kiện thất bại

- –summary: Nhóm thống kê

- -i: Chuyển UID thành tên người dùng

Kết quả hiển thị tần suất tấn công dò mật khẩu nếu có.

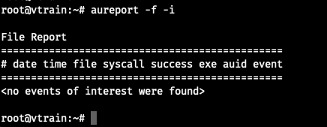

Kiểm tra truy cập file

Lệnh xác định file bị sửa đổi hoặc truy cập:

sudo aureport -f -iOutput liệt kê đường dẫn file, người dùng thực hiện và thời gian xảy ra. Không có thay đổi thì báo cáo trống:

Lịch sử đăng nhập hôm nay

Lệnh xem phiên đăng nhập trong ngày:

sudo aureport -l -ts today -iDanh sách bao gồm thời gian, người dùng và trạng thái đăng nhập.

Hoạt động lệnh thực thi

Lệnh thống kê chương trình đã chạy:

sudo aureport -x -iKết quả phân loại theo tên thực thi và số lần gọi.

Một mẹo nhỏ mình thường áp dụng là kết hợp aureport với các mốc thời gian cụ thể như -ts today, -ts yesterday hoặc theo khoảng giờ để khoanh vùng nhanh sự cố. Ngoài ra, bạn nên thiết lập audit rule phù hợp ngay từ đầu, vì aureport chỉ thực sự hiệu quả khi dữ liệu đầu vào (audit log) đủ chi tiết. Nếu không có rule chuẩn, báo cáo sẽ rất hạn chế và khó phát hiện vấn đề.

Cách khắc phục một số lỗi thường gặp

Các lỗi phổ biến khi sử dụng aureport liên quan đến quyền truy cập và dữ liệu nhật ký. Lỗi quyền thực thi:

- Thông báo: “You generally need to be root to run this command”.

- Nguyên nhân: Tệp nhật ký /var/log/audit/audit.log chỉ cho phép root đọc.

- Khắc phục: Thêm sudo trước mọi lệnh aureport.

Lỗi không tìm thấy sự kiện:

- Thông báo: “No events found”

- Nguyên nhân: Dịch vụ auditd chưa chạy hoặc quy tắc audit (/etc/audit/audit.rules) chưa ghi nhận sự kiện cần tìm.

- Khắc phục: Kiểm tra quy tắc hiện tại bằng lệnh:

sudo auditctl -lXác minh trạng thái auditd:

sudo systemctl status auditdCâu hỏi thường gặp

aureport khác gì ausearch?

Aureport tạo báo cáo thống kê tổng quan từ audit logs, trong khi ausearch tìm kiếm và hiển thị sự kiện chi tiết theo điều kiện cụ thể.

Làm sao để xem báo cáo theo thời gian?

Bạn sử dụng tùy chọn -ts với định dạng ngày giờ, ví dụ: sudo aureport -au -ts today hoặc sudo aureport -au –start 2026-01-05.

Tại sao aureport báo “No events found”?

Bạn kiểm tra auditd đang chạy (systemctl status auditd), xem quy tắc audit (auditctl -l), hoặc xác nhận có sự kiện trong khoảng thời gian chỉ định.

Aureport đóng vai trò thiết yếu trong việc phân tích audit logs Linux, cung cấp báo cáo trực quan giúp quản trị viên nhanh chóng phát hiện vấn đề bảo mật và tối ưu giám sát hệ thống. Việc kết hợp linh hoạt các tùy chọn lệnh, công cụ này xử lý hiệu quả từ phát hiện brute force đến truy vết thay đổi file.